- Регистрация

- 21.07.20

- Сообщения

- 40.408

- Реакции

- 1

- Репутация

- 0

Главная тема недели в области кибербезопасности — уязвимость в протоколе Netlogon, обнаруженная и закрытая в серверных версиях Windows еще 11 августа. Баг CVE-2020-1472, также известный как Zerologon, — это «суперуязвимость», критическая дыра с рейтингом CVSS в 10 баллов из 10.

При наличии сетевого доступа к контроллеру домена в корпоративной сети атакующий может сменить пароль на сервере и получить полный контроль над корпоративной инфраструктурой. Возможна и многоступенчатая атака на менее критичные Windows-серверы с тем же конечным результатом. Неофициальное название — Zerologon — уязвимость получила из-за специфики атаки: она начинается с попыток установить соединение, используя последовательность данных из одних нулей. Некорректная реализация алгоритма шифрования AES позволяет авторизоваться на сервере максимум с 256-й попытки, что на практике занимает пару секунд.

На прошлой неделе уязвимостью занялись за пределами Microsoft. Вышел

Кроме того, решать проблему

Источники:

•

•

•

•

•

•

Серьезность проблемы подчеркивает директива американского Агентства по кибербезопасности о необходимости срочно накатить патч в инфраструктуре федеральных агентств. Как следует из описания уязвимости, приведенного первооткрывателями — компанией Secura, источником проблемы стала некорректная реализация алгоритма шифрования AES в нестандартном режиме

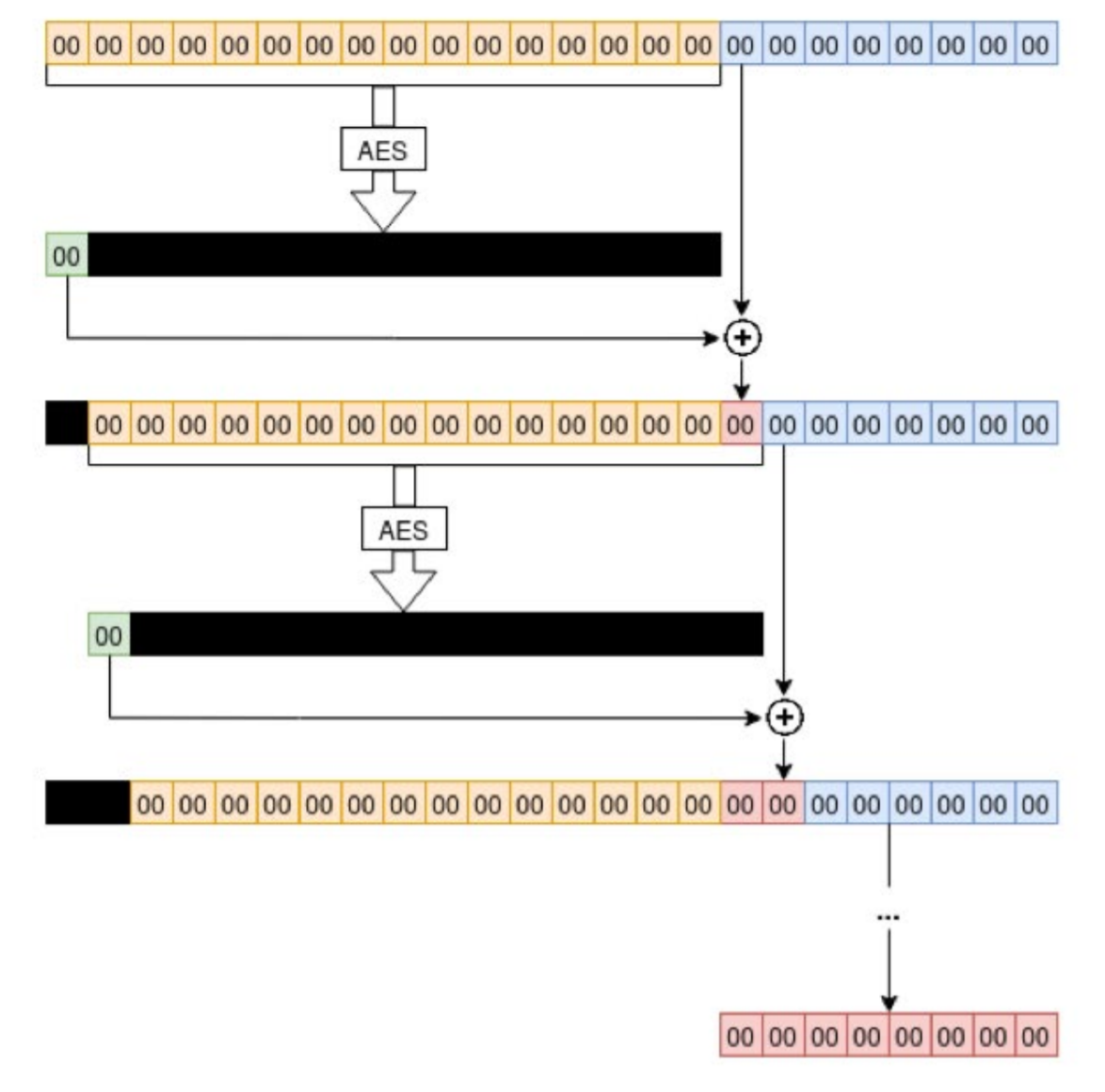

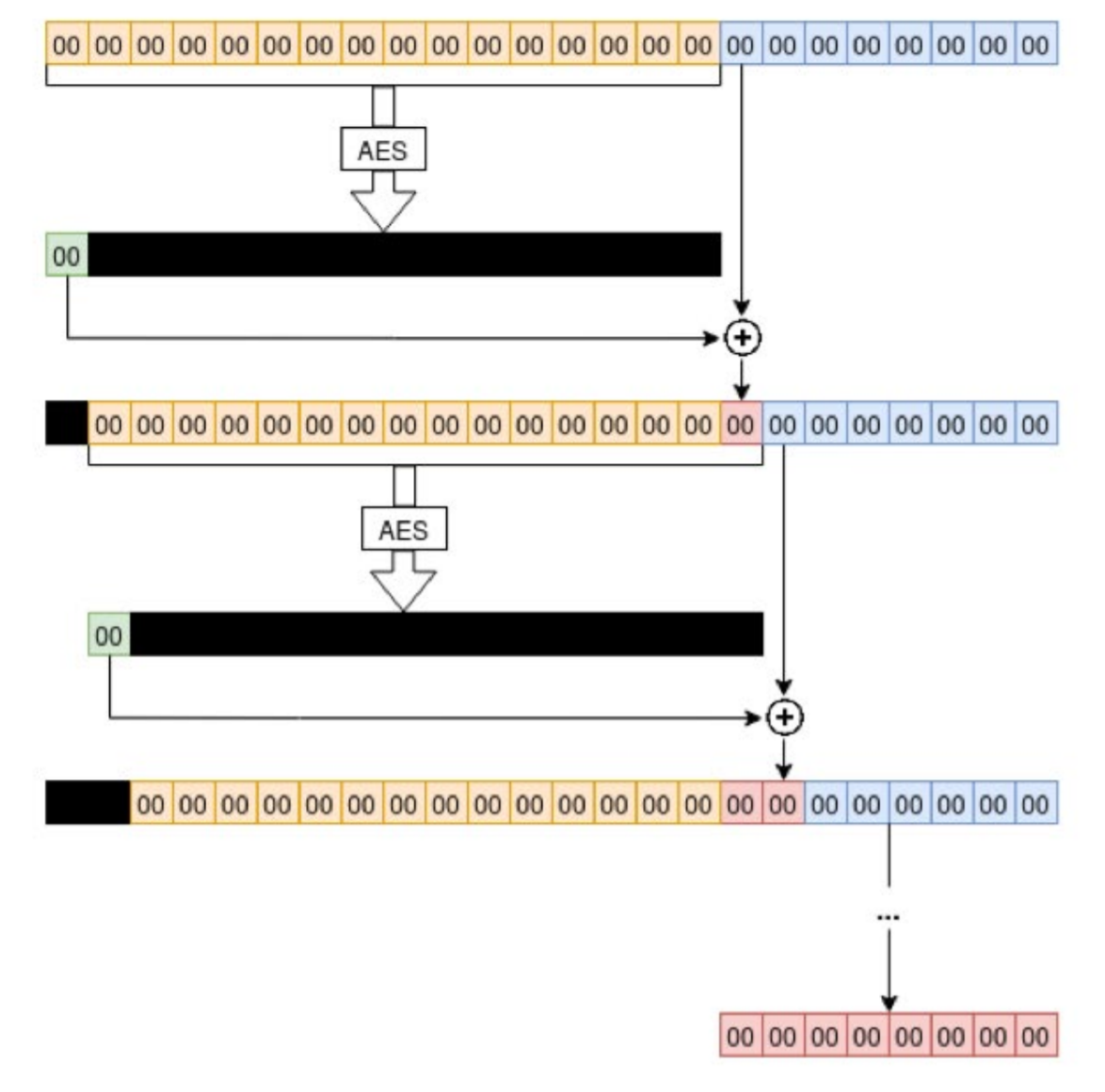

Авторизация двух систем по протоколу Netlogon предполагает обмен двумя произвольными числами длиной 8 байт, так называемыми ключами сессии. В процессе шифрования AES-CFB8 используются эти рандомные ключи и вектор инициализации (initialisation vector, IV) — еще одна уникальная последовательность из 16 байт. Точнее, она должна быть уникальной: в спецификациях Netlogon указано, что IV всегда состоит из нулей.

Исследователь Том Терворт обнаружил следующее: если дать алгоритму на вход ключ сессии из восьми нулей и сделать 256 попыток входа, в одной из них комбинация нулевого ключа и нулевого вектора инициализации даст нулевой ClientCredential. Зная это, мы можем авторизоваться на сервере, как любой компьютер, состоящий в домене. На этом этапе атакующий по-прежнему не может обмениваться зашифрованными данными, но это и не обязательно: сервер без проблем установит сессию без шифрования, видимо, с целью поддержки старых ОС. В итоге появляется возможность авторизоваться как администратор атакуемого сервера и поменять пароль в Active Directory.

На практике процесс атаки требует дополнительных шагов, но при наличии сетевого доступа к контроллеру домена (при доступе в локальную сеть) они достаточно простые. Две недели назад эксплойт для уязвимости

Судя по данным из инструкции Microsoft для администраторов, уязвимость будут закрывать в два этапа. На первом, начиная с 11 августа (если вы установили патч, конечно), старые системы, способные подключаться к домену только по уязвимому протоколу, смогут это сделать. При этом ломается известный метод атаки, но, возможно, существуют другие, более сложные способы. На втором этапе, с 9 февраля 2021 года, поддерживаемые серверы будут сбрасывать подключения без шифрования данных по умолчанию. Иными словами, в некоторых организациях администраторам добавится головной боли по выявлению и обновлению устаревших систем. В любом случае закрывать уязвимость надо, уж слишком высока цена взлома.

Что еще произошло:

Warning: 27 years from now, a bug in this function will be used by EternalBlue.

The Windows XP source code leak is a welcome surprise.

— Tamas Boczan (@tamas_boczan)

Критическая уязвимость в Firefox для Android

Специалисты Sophos

Компания Check Point Software опубликовала

При наличии сетевого доступа к контроллеру домена в корпоративной сети атакующий может сменить пароль на сервере и получить полный контроль над корпоративной инфраструктурой. Возможна и многоступенчатая атака на менее критичные Windows-серверы с тем же конечным результатом. Неофициальное название — Zerologon — уязвимость получила из-за специфики атаки: она начинается с попыток установить соединение, используя последовательность данных из одних нулей. Некорректная реализация алгоритма шифрования AES позволяет авторизоваться на сервере максимум с 256-й попытки, что на практике занимает пару секунд.

На прошлой неделе уязвимостью занялись за пределами Microsoft. Вышел

You must be registered for see links

для Windows Server 2008 R2. Для этой ОС существует и

You must be registered for see links

, но с января этого года она установится только у тех, кто приобрел пакет расширенной поддержки старого релиза.Кроме того, решать проблему

You must be registered for see links

в коде Samba. Уязвимость актуальна только для тех инсталляций, где сервер Samba используется в качестве контроллера домена. Так как данная конструкция предполагает следование спецификациям протокола Netlogon (а ошибка именно в них, это не случайный софтверный баг), Samba также оказалась в числе пострадавших. Источники:

•

You must be registered for see links

•

You must be registered for see links

•

You must be registered for see links

•

You must be registered for see links

•

You must be registered for see links

•

You must be registered for see links

Серьезность проблемы подчеркивает директива американского Агентства по кибербезопасности о необходимости срочно накатить патч в инфраструктуре федеральных агентств. Как следует из описания уязвимости, приведенного первооткрывателями — компанией Secura, источником проблемы стала некорректная реализация алгоритма шифрования AES в нестандартном режиме

You must be registered for see links

.Авторизация двух систем по протоколу Netlogon предполагает обмен двумя произвольными числами длиной 8 байт, так называемыми ключами сессии. В процессе шифрования AES-CFB8 используются эти рандомные ключи и вектор инициализации (initialisation vector, IV) — еще одна уникальная последовательность из 16 байт. Точнее, она должна быть уникальной: в спецификациях Netlogon указано, что IV всегда состоит из нулей.

Исследователь Том Терворт обнаружил следующее: если дать алгоритму на вход ключ сессии из восьми нулей и сделать 256 попыток входа, в одной из них комбинация нулевого ключа и нулевого вектора инициализации даст нулевой ClientCredential. Зная это, мы можем авторизоваться на сервере, как любой компьютер, состоящий в домене. На этом этапе атакующий по-прежнему не может обмениваться зашифрованными данными, но это и не обязательно: сервер без проблем установит сессию без шифрования, видимо, с целью поддержки старых ОС. В итоге появляется возможность авторизоваться как администратор атакуемого сервера и поменять пароль в Active Directory.

На практике процесс атаки требует дополнительных шагов, но при наличии сетевого доступа к контроллеру домена (при доступе в локальную сеть) они достаточно простые. Две недели назад эксплойт для уязвимости

You must be registered for see links

в публичный доступ, и уже есть сообщения о реальных атаках на серверы под управлением Windows.Судя по данным из инструкции Microsoft для администраторов, уязвимость будут закрывать в два этапа. На первом, начиная с 11 августа (если вы установили патч, конечно), старые системы, способные подключаться к домену только по уязвимому протоколу, смогут это сделать. При этом ломается известный метод атаки, но, возможно, существуют другие, более сложные способы. На втором этапе, с 9 февраля 2021 года, поддерживаемые серверы будут сбрасывать подключения без шифрования данных по умолчанию. Иными словами, в некоторых организациях администраторам добавится головной боли по выявлению и обновлению устаревших систем. В любом случае закрывать уязвимость надо, уж слишком высока цена взлома.

Что еще произошло:

Warning: 27 years from now, a bug in this function will be used by EternalBlue.

The Windows XP source code leak is a welcome surprise.

You must be registered for see links

— Tamas Boczan (@tamas_boczan)

You must be registered for see links

You must be registered for see links

исходные коды Windows XP и других старых ОС Microsoft. Архив объемом 43 гигабайта появился в общем доступе на прошлой неделе. Полноту и качество утечки пока толком не оценили. Возможно, это приведет к обнаружению новых критических уязвимостей в Windows XP, которые уже никто не будет закрывать. С другой стороны, даже известные баги этой ОС делают ее небезопасной, утечка в данном случае ничего не меняет. Критическая уязвимость в Firefox для Android

You must be registered for see links

удаленно запускать браузер, который откроет произвольный URL. Релиз десктопного Firefox 81 и ESR 78.3

You must be registered for see links

другую пачку критических багов.

You must be registered for see links

троян для Android, перехватывающий сообщения с одноразовыми кодами авторизации и крадущий данные для доступа к мессенджеру Telegram и сервисам Google. Другой банковский троян для Android

You must be registered for see links

TeamViewer для удаленного контроля над устройством. Специалисты Sophos

You must be registered for see links

мошенническую кампанию, предлагающую «ранний доступ» к iPhone 12. Скам начинается с переписки в iMessage, а заканчивается кражей денег с кредитной карты.Компания Check Point Software опубликовала

You must be registered for see links

о критической уязвимости в приложении Instagram для iOS и Android. Выполнение произвольного кода стало возможно благодаря багу в библиотеке, декодирующей изображения в формате JPEG.