- Регистрация

- 21.07.20

- Сообщения

- 40.408

- Реакции

- 1

- Репутация

- 0

За последние две недели стало известно сразу о двух уязвимостях в стандарте беспроводной связи Bluetooth. Сначала 9 сентября организация Bluetooth SIG распространила предупреждение о семействе атак BLURtooth. В теории уязвимость в спецификациях Bluetooth 4.2 и 5.0 позволяет организовать MitM-атаку. На практике для этого требуется совпадение множества условий, например подключение (с ограниченными правами) к целевому устройству.

Уязвимость обнаружена на стыке двух вариантов соединения Bluetooth — традиционного Basic Rate / Enhanced Data Rate и энергоэффективного Bluetooth Low Energy. Чтобы не авторизоваться дважды по разным протоколам, в устройствах, поддерживающих и BR/EDR, и BLE, генерируются общие ключи длительного срока действия. Спецификация позволяет перезаписывать ключи, если требуется более надежный режим передачи данных. Но в результате с устройством можно установить связь либо вовсе без должной авторизации, либо защита соединения легко взламывается.

Вторую уязвимость, получившую название BLESA, обнаружили в спецификации Bluetooth Low Energy. Она позволяет подключаться к другим устройствам без авторизации, имитируя процедуру восстановления соединения после разрыва связи.

На практике это выглядит так: к смартфону подключено устройство (например, фитнес-трекер), затем соединение с ним обрывают и подключают к смартфону устройство атакующего. Дополнительная авторизация не требуется, а перехватить идентификатор легитимного устройства легко, так как эти данные передаются открытым текстом. Простота повторного подключения устройства обернулась прорехой в безопасности.

Источники

BLURTooth:

•

You must be registered for see links

CERT Университета Карнеги — Меллона;•

You must be registered for see links

Bluetooth SIG;•

You must be registered for see links

на сайте Bleeping Computer;•

You must be registered for see links

на Хабре.BLESA:

•

You must be registered for see links

;• исследовательская

You must be registered for see links

;•

You must be registered for see links

на Хабре с PoC-видео.Информация об этих атаках раскрыта совершенно по-разному. О BLESA опубликована научная работа с подробным описанием процесса атаки. Про BLURtooth — лишь два коротких сообщения без деталей. Возможно, это связано с тем, что для BLESA уже выпустили патч (как минимум для устройств Apple), а также готовятся заплатки для Android и универсального стека Bluez.

BLURtooth — пока что проблема без решения. Хотя есть у этих атак и общее: невысокая вероятность использования на практике из-за необходимости находиться рядом с жертвой и сомнительных (как минимум неисследованных) перспектив с точки зрения кражи данных.

Обе уязвимости в будущем могут стать этапом более серьезной атаки на IoT-устройства, тем более что обновить стек Bluetooth получится далеко не везде.

Что еще произошло

Специалисты «Лаборатории Касперского» опубликовали

You must be registered for see links

о развитии угроз во II квартале 2020 года. Из интересного: рост числа вредоносных атак «игровой» тематики, в частности — фишинг и распространение вредоносного ПО, связанного с платформой Steam.В условиях удаленной работы такие атаки могут привести не только к краже внутриигровых или реальных денежных средств, но и к проникновению в рабочую инфраструктуру, если жертва для игр и работы использует один и тот же компьютер.

Другое исследование «Лаборатории Касперского»

You must be registered for see links

уязвимости нулевого дня в Internet Explorer 11. В паре с другой дырой, не столь опасной самой по себе, баг в браузере обеспечивал полный контроль над целевой системой.Печальный, но предсказуемый случай: в Германии атака трояна-шифровальщика на инфраструктуру больницы

You must be registered for see links

к смерти пациента.В среду 16 сентября разработчики обновили CMS Drupal, в том числе исправили

You must be registered for see links

XSS-уязвимость.Интересный случай произошел с WordPress-плагином Discount Rules for WooCommerce. Две серьезных уязвимости

You must be registered for see links

лишь с третьей попытки.

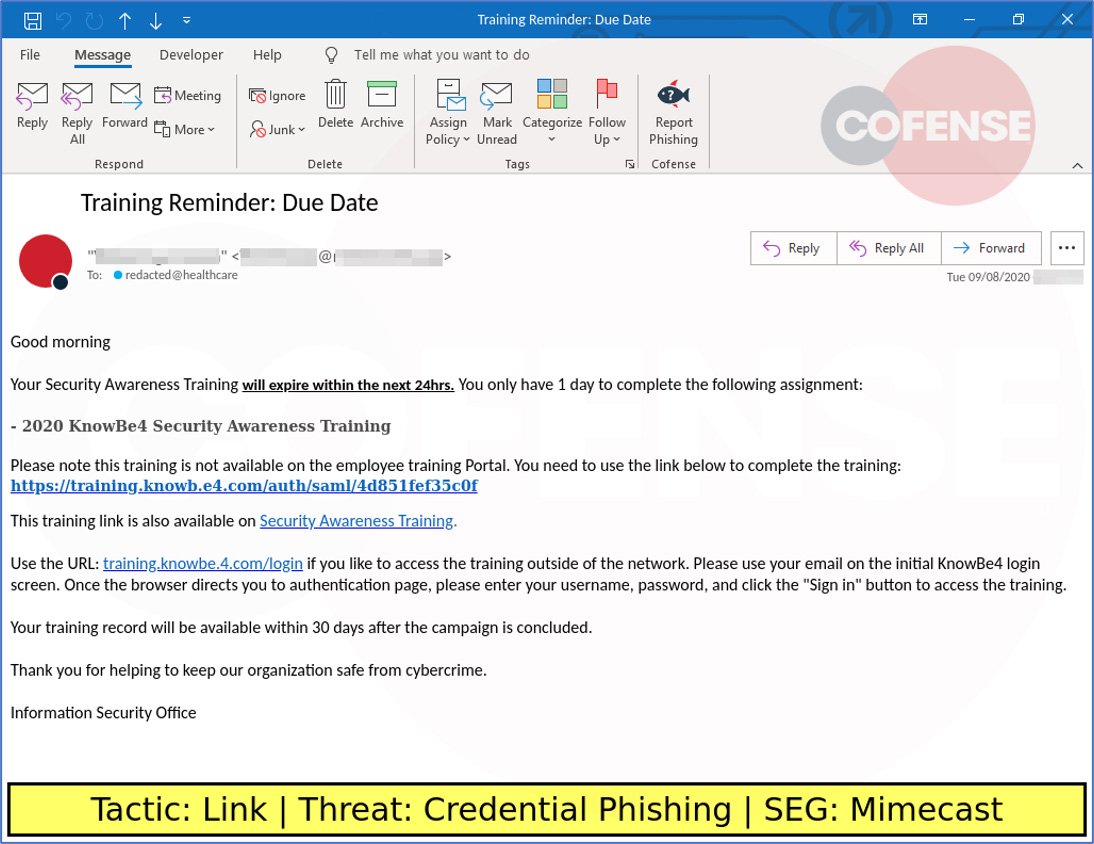

Издание Bleeping Computer

You must be registered for see links

о фишинговой атаке, которая маскируется под тренинг по информационной безопасности.Компания Google

You must be registered for see links

на ПО типа stalkerware в Google Play. Точнее, нельзя наблюдать за пользователем скрытно: если такие функции есть, пользователя надо предупредить, что за его перемещениями и действиями будут наблюдать.Эксплойт для уязвимости Zerologon в Windows

You must be registered for see links

. Патч для этой дыры

You must be registered for see links

еще в августе этого года.