Tihon74

Заблокирован

- Регистрация

- 25.06.17

- Сообщения

- 2.588

- Реакции

- 71

- Репутация

- 157

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

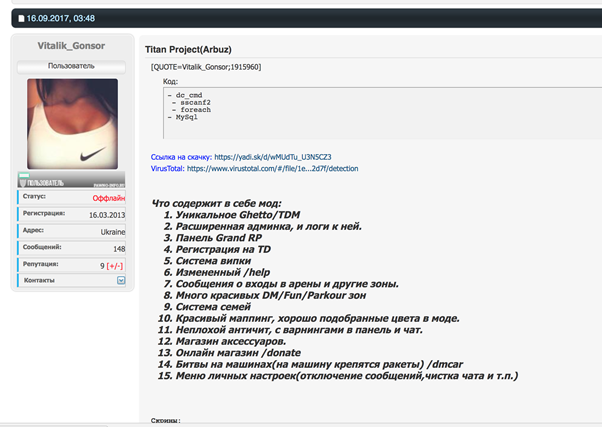

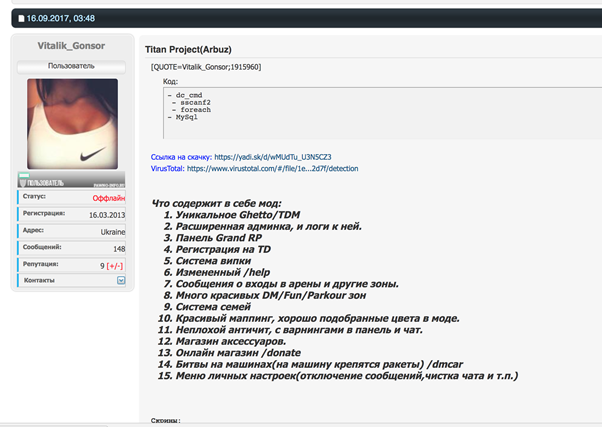

На российских форумах распространяется модификация Arbuz для игры Grand Theft Auto (GTA) с вшитым майнером криптовалюты Monero. Об этом сообщили исследователи компании Minerva.

По словам сооснователя Minerva Labs Омри Мояла, злоумышленник использовал модифицированную версию полноценного майнера с открытым кодом XMRig под названием WaterMiner.

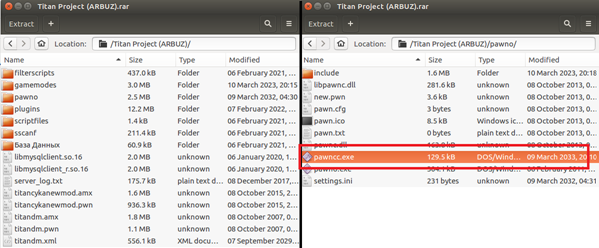

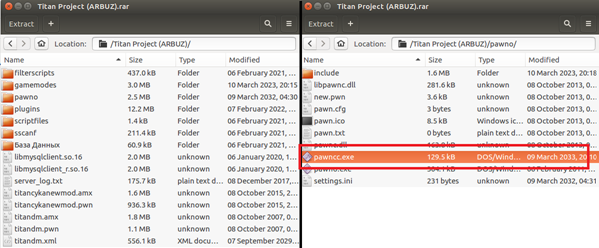

Процесс скачивания майнера запускается файлом «pawncc.exe», содержащимся в RAR-архиве с модом для GTA.

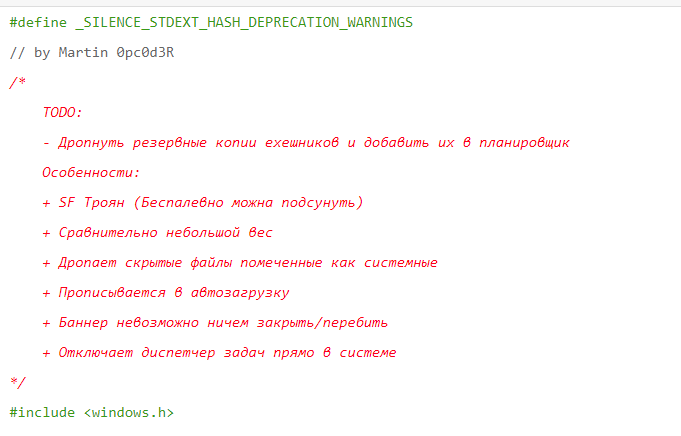

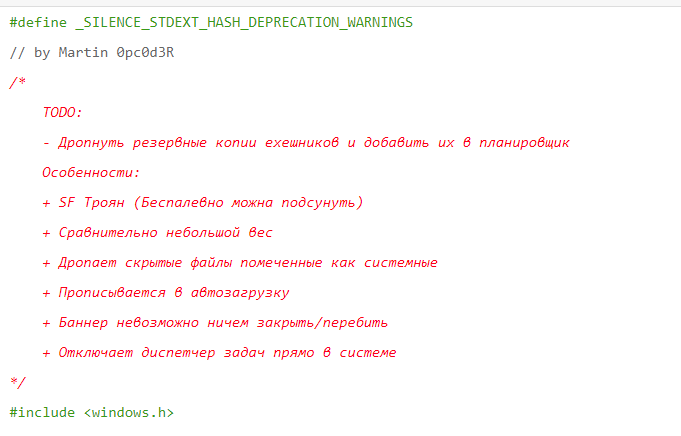

Исследователям Minerva удалось найти раннюю версию того же майнера с комментариями автора.

«После активации майнер использует TCP-порт 45560 для связи с майнинг-пулом, который собирает вычислительные мощности всех инфицированных компьютеров и использует их для майнинга анонимной криптовалюты Monero», — отметил Омри Моял.

Майнер умеет автоматически выключаться при запуске диспетчера задач Windows, что усложняет его обнаружение на компьютере жертвы.

К слову, личность хакера, которым, вероятнее всего, является пользователь под ником Martin Opc0d3r, удалось установить благодаря так называемым «крошкам», оставленным в коде.

«Для взлома игр и написания майнеров требуются одинаковые знания», — утверждает исследователь.

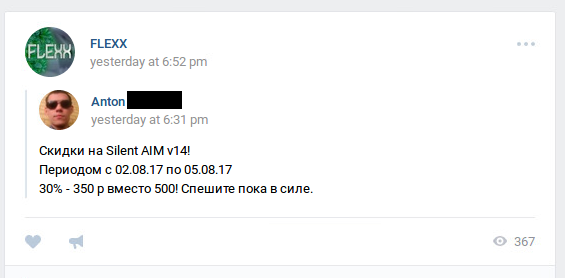

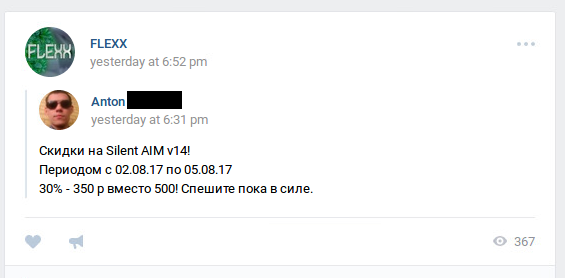

Кроме того, им удалось отыскать в социальной сети ВКонтакте страницу 0pc0d3r. Исходя из чего, они пришли к выводу, что злоумышленника зовут Антон.

По словам сооснователя Minerva Labs Омри Мояла, злоумышленник использовал модифицированную версию полноценного майнера с открытым кодом XMRig под названием WaterMiner.

Процесс скачивания майнера запускается файлом «pawncc.exe», содержащимся в RAR-архиве с модом для GTA.

Исследователям Minerva удалось найти раннюю версию того же майнера с комментариями автора.

«После активации майнер использует TCP-порт 45560 для связи с майнинг-пулом, который собирает вычислительные мощности всех инфицированных компьютеров и использует их для майнинга анонимной криптовалюты Monero», — отметил Омри Моял.

Майнер умеет автоматически выключаться при запуске диспетчера задач Windows, что усложняет его обнаружение на компьютере жертвы.

К слову, личность хакера, которым, вероятнее всего, является пользователь под ником Martin Opc0d3r, удалось установить благодаря так называемым «крошкам», оставленным в коде.

«Для взлома игр и написания майнеров требуются одинаковые знания», — утверждает исследователь.

Кроме того, им удалось отыскать в социальной сети ВКонтакте страницу 0pc0d3r. Исходя из чего, они пришли к выводу, что злоумышленника зовут Антон.