- Регистрация

- 21.07.20

- Сообщения

- 40.408

- Реакции

- 1

- Репутация

- 0

Привет, Хабр! Сегодня мы хотим рассказать об активизации ещё одного вида вредоносного ПО. CONTI используется для целенаправленных атак на различные компании и отличается интересной особенностью: для работы программа загружает дополнительную библиотеку и использует сервисы Windows. Все подробности о любопытном экземпляре — под катом.

Общая информация

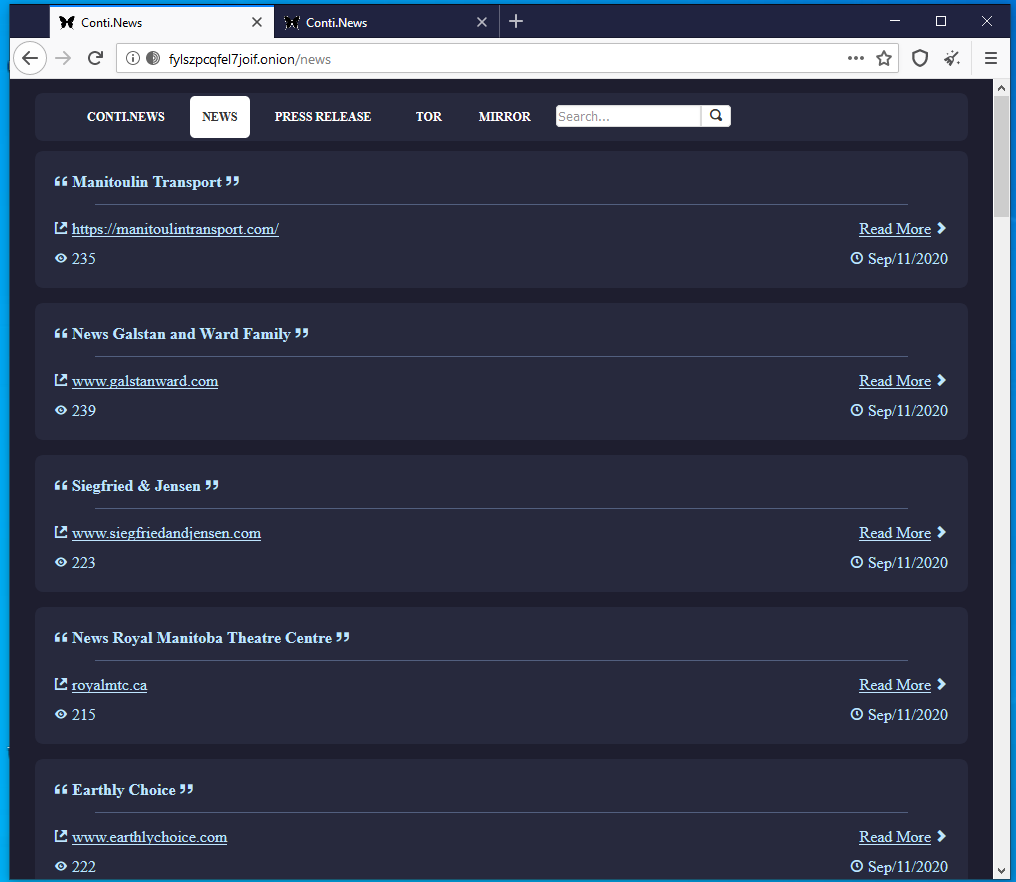

Судя по большому количеству признаков, Conti позаимствовала код у семейства Ryuk. Эта программа используется для целевых атак на корпорации с декабря 2019 года, но недавно операторы Conti также запустили сайт с утечками под названием ‘Conti.News’, на котором они публикуют украденные данные, если жертва не заплатит выкуп. Как потомка Ryuk, программу-вымогателя Conti могут доставлять на компьютер жертвы трояны Trickbot. Conti является современным вредоносным ПО и может использоваться как Ransomware-as-a-Service для спланированных атак, например, на конкурентов.

Сайт fylszpcqfel7joif.onion был создан специально для публикации украденных у компании данных.

Режимы работы

Для программы-вымогателя Conti существует два параметра:‘-h’ и ‘--encrypt-mode’.

Поиск ресурсов

Эта версия Ransomware ищет общие ресурсы в локальной сети по следующим шаблонам IP-адресов:

Ransomware удаляет shadow-копии файлов и уменьшает размеры теневых копий для всех дисков с C: до H: Это действие может привести к исчезновению shadowing.

cmd.exe /c vssadmin Delete Shadows /all /quiet

cmd.exe /c vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

cmd.exe /c vssadmin Delete Shadows /all /quiet

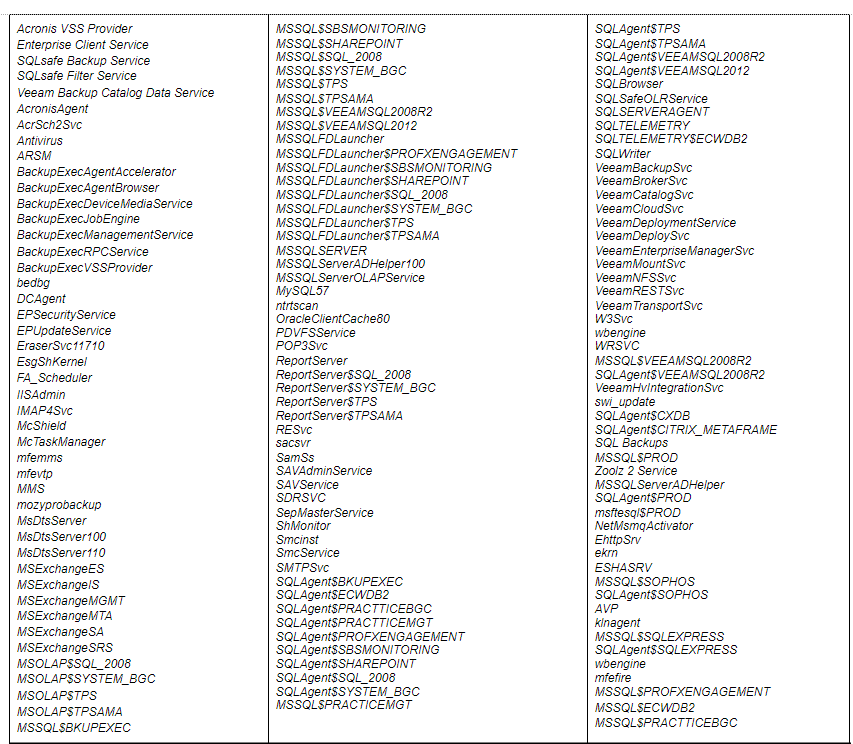

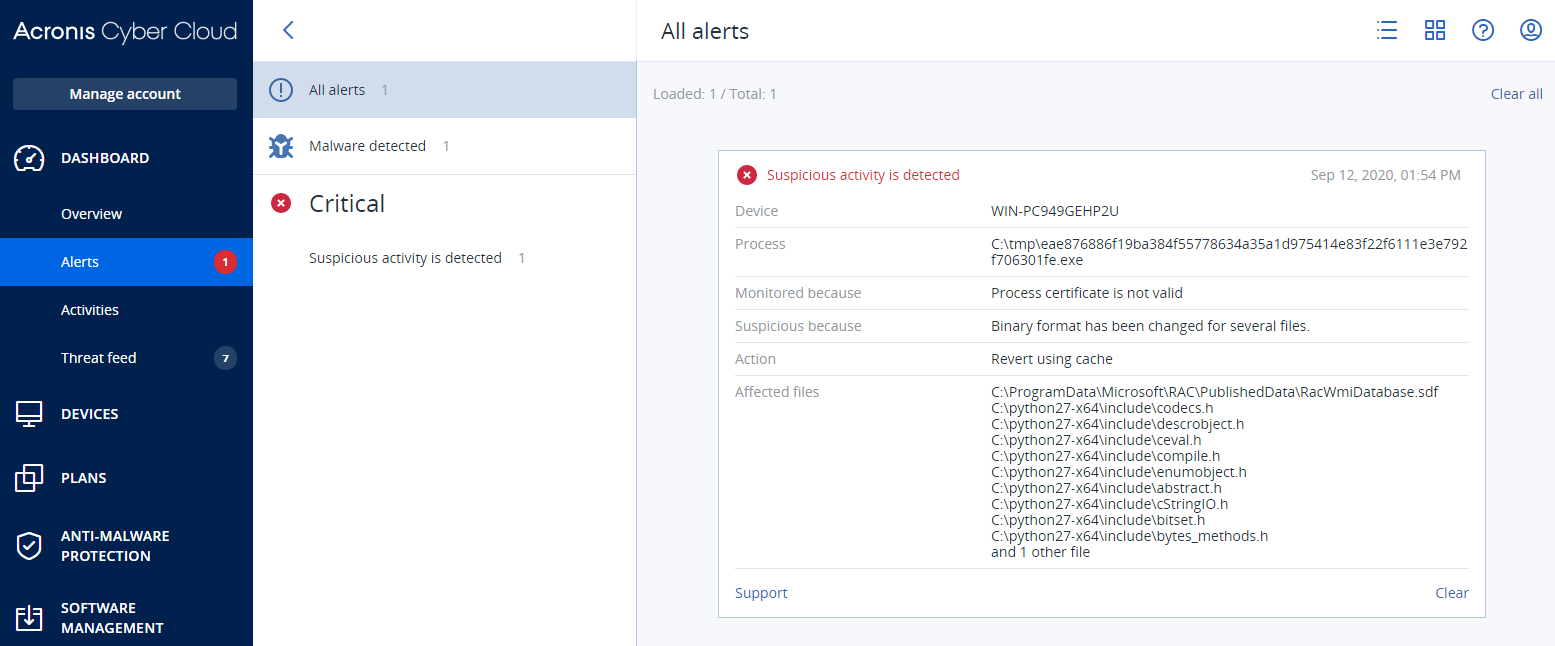

Следующим шагом происходит остановка сервисов, относящихся к SQL, а также антивирусов, средства резервного копирования и систем кибербезопасности, таких как BackupExec и Veeam. Вредоносное ПО совершает попытки остановить и Acronis Cyber Protection. В списке кандидатов на остановку — около 150 сервисов, и большая часть из них относятся к СУБД SQL. contains about 146 services, most of them are SQL databases. В решения Acronis уже встроена технология защиты, предотвращающая попытки Ransomware отключить киберзащиту и резервное копирование. Поэтому, несмотря на наличие нашего решения в списке сервисов “to be terminated”, мы продолжаем работать.

Последний шаг перед запуском шифрования всего и вся — остановка всех процессов, связанных с SQL. Для этого из перечня всех процессов выбираются те, в название которых имеется подстрока “sql”.

Разблокировка файлов

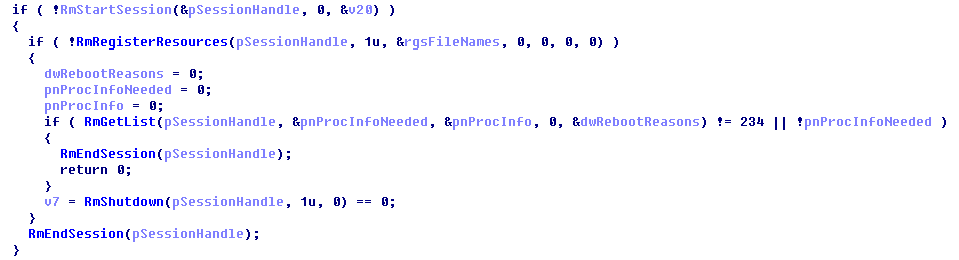

Для того, чтобы разблокировать используемые файлы для шифрования, Conti вызывает Windows Restart Manager и принудительно закрывает доступ к файлам. Для этого Conti использует нетипичную для вредоносного ПО динамическую библиотеку rstrtmgr.dll, которая позволяет ему работать с сервисов Restart Manager. Если говорить вкратце, Restart Manager отвечает за сохранение открытых и используемых файлов во время перезагрузки операционной системы. Сервис помогает избежать потери данных и/или повреждения файлов, предупреждая пользователя и предлагая ему сохранить файлы до перезагрузки. Важнейшие функции этого процесса используются Conti для разблокировки файлов. Перед началом шифрования вредоносное ПО проверяет, разблокирован ли файл и может ли он быть закрыт немедленно без повреждений. Для этого используется следующий фрагмент кода.

Шифрование

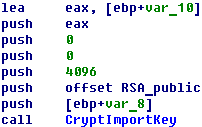

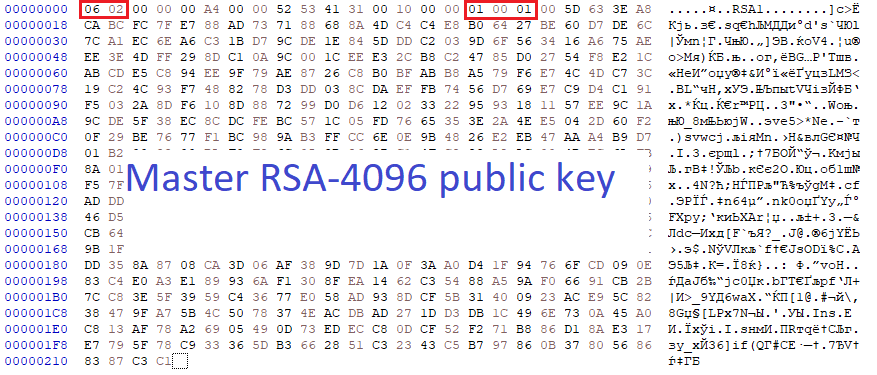

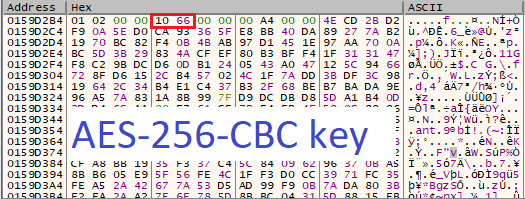

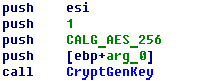

Программа-вымогатель Conti использует алгоритмы шифрования RSA-4096 и AES-256-CBC. Встроенный публичный мастер-ключ RSA-4096 используется для шифрования сгенерированных ключей AES для каждого объекта. Эти данные добавляются к футеру соответствующих файлов.

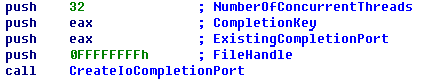

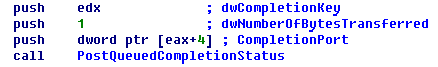

В Conti шифрование реализуется при помощи Windows I/O Completion Ports. За счет этого достигается ускорение процесса, ведь шифрование идет в 32 потока.

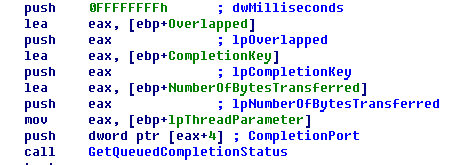

Наконец, Conti получает результаты шифрования через GetQueuedCompletionStatus() и добавляет ключ AES-256-CBC к футеру файла.

Мастер-ключ RSA-4096 импортируется из раздела ‘.data’ Microsoft Cryptographic Provider.

Ключ AES-256-CBC генерируется при помощи CryptGenKey() и является уникальным для каждого файла.

Во время шифрования игнорируются следующие папки:

Кроме этого Ransomware пропускает файлы со следующими разрешениями:

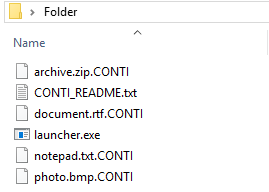

К зашифрованным файлам добавляется расширение ‘.CONTI’. После завершения процесса они выглядят следующим образом.

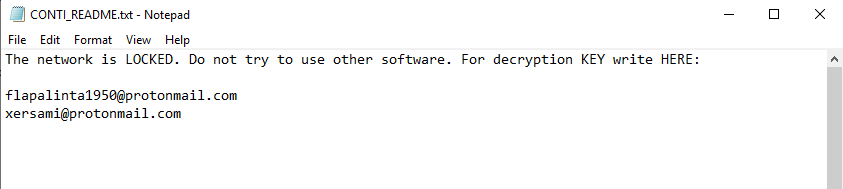

Требование выкупа

CONTI оставляет требование об уплате выкупа в каждой папке, сообщая пользователю о том, что его файлы зашифрованы. При этом вредоносное ПО не создает никакого ID пользователя. Вместо этого жертве просто предлагают написать на один из адресов, указанных в требовании.

Детектирование продуктами Acronis

Acronis Cyber Protection успешно блокирует программу-вымогателя Conti за счет наличия защиты от ransomware и автоматически восстанавливает поврежденные файлы.

А вот характерные признаки угрозы, по которым CONTI могут обнаружить любые системы безопасности:

Общая информация

Впервые замечен в декабре 2019

Средняя сумма выкупа для этой программы вымогателя — менее $100 000.

Использует Windows Restart Manager для того, чтобы закрыть открытые и несохраненные файлы перед шифрованием

Содержит более 250 строк кода для дешифрации и останавливает около 150 служб

Работает с быстрым шифрованием файлов, запуская его в 32 параллельных потока через порты Windows I/O Completion

Эта версия Ransomware соответствует общему тренду: недавно злоумышленники запустили сайт с данными об утечках 'Conti.News'

Судя по большому количеству признаков, Conti позаимствовала код у семейства Ryuk. Эта программа используется для целевых атак на корпорации с декабря 2019 года, но недавно операторы Conti также запустили сайт с утечками под названием ‘Conti.News’, на котором они публикуют украденные данные, если жертва не заплатит выкуп. Как потомка Ryuk, программу-вымогателя Conti могут доставлять на компьютер жертвы трояны Trickbot. Conti является современным вредоносным ПО и может использоваться как Ransomware-as-a-Service для спланированных атак, например, на конкурентов.

Сайт fylszpcqfel7joif.onion был создан специально для публикации украденных у компании данных.

Режимы работы

Для программы-вымогателя Conti существует два параметра:‘-h’ и ‘--encrypt-mode’.

‘--encrypt-mode’ отмечает, какие файлы подвергаются шифрованию. Возможны три варианта его значения: ‘all’, ‘local’ и ‘network’. ‘all’ подразумевает применение обоих типов шифрования — локального и сетевого. ‘Network’ означает, что шифрованию будут подвергаться общие сетевые ресурсы в локальной сети. По умолчанию программа-вымогатель запускается с параметром ‘all’.

Параметр ‘-h’ должен содержать имя файла, в котором перечислены DNS и NetBIOS адреса удаленных серверов, для которых требуется запуск функции NetShareNum(). По умолчанию значение ‘-h’ равняется null, а значит информация будет собрана обо всех общих ресурсах, доступных на конкретном компьютере..

Поиск ресурсов

Эта версия Ransomware ищет общие ресурсы в локальной сети по следующим шаблонам IP-адресов:

“172.”

“192.168”

“10.”

Ransomware удаляет shadow-копии файлов и уменьшает размеры теневых копий для всех дисков с C: до H: Это действие может привести к исчезновению shadowing.

cmd.exe /c vssadmin Delete Shadows /all /quiet

cmd.exe /c vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

cmd.exe /c vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

cmd.exe /c vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

cmd.exe /c vssadmin Delete Shadows /all /quiet

Следующим шагом происходит остановка сервисов, относящихся к SQL, а также антивирусов, средства резервного копирования и систем кибербезопасности, таких как BackupExec и Veeam. Вредоносное ПО совершает попытки остановить и Acronis Cyber Protection. В списке кандидатов на остановку — около 150 сервисов, и большая часть из них относятся к СУБД SQL. contains about 146 services, most of them are SQL databases. В решения Acronis уже встроена технология защиты, предотвращающая попытки Ransomware отключить киберзащиту и резервное копирование. Поэтому, несмотря на наличие нашего решения в списке сервисов “to be terminated”, мы продолжаем работать.

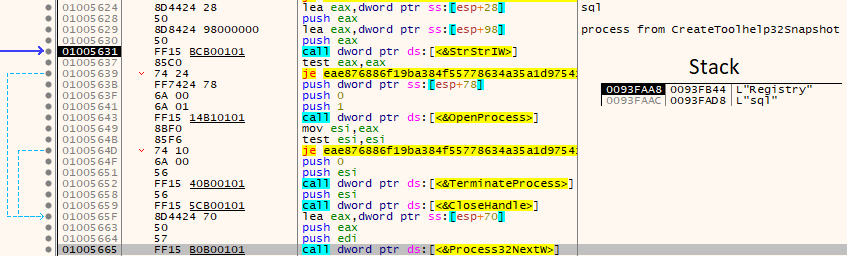

Последний шаг перед запуском шифрования всего и вся — остановка всех процессов, связанных с SQL. Для этого из перечня всех процессов выбираются те, в название которых имеется подстрока “sql”.

Разблокировка файлов

Для того, чтобы разблокировать используемые файлы для шифрования, Conti вызывает Windows Restart Manager и принудительно закрывает доступ к файлам. Для этого Conti использует нетипичную для вредоносного ПО динамическую библиотеку rstrtmgr.dll, которая позволяет ему работать с сервисов Restart Manager. Если говорить вкратце, Restart Manager отвечает за сохранение открытых и используемых файлов во время перезагрузки операционной системы. Сервис помогает избежать потери данных и/или повреждения файлов, предупреждая пользователя и предлагая ему сохранить файлы до перезагрузки. Важнейшие функции этого процесса используются Conti для разблокировки файлов. Перед началом шифрования вредоносное ПО проверяет, разблокирован ли файл и может ли он быть закрыт немедленно без повреждений. Для этого используется следующий фрагмент кода.

Шифрование

Программа-вымогатель Conti использует алгоритмы шифрования RSA-4096 и AES-256-CBC. Встроенный публичный мастер-ключ RSA-4096 используется для шифрования сгенерированных ключей AES для каждого объекта. Эти данные добавляются к футеру соответствующих файлов.

В Conti шифрование реализуется при помощи Windows I/O Completion Ports. За счет этого достигается ускорение процесса, ведь шифрование идет в 32 потока.

Наконец, Conti получает результаты шифрования через GetQueuedCompletionStatus() и добавляет ключ AES-256-CBC к футеру файла.

Мастер-ключ RSA-4096 импортируется из раздела ‘.data’ Microsoft Cryptographic Provider.

Ключ AES-256-CBC генерируется при помощи CryptGenKey() и является уникальным для каждого файла.

Во время шифрования игнорируются следующие папки:

tmp

winnt

Application Data

AppData

temp

thumb

$Recycle.Bin

$RECYCLE.BIN

System Volume Information

Program Files

Program Files (x86)

Windows

Boot

Кроме этого Ransomware пропускает файлы со следующими разрешениями:

.exe

.dll

.lnk

.sys

.CONTI

К зашифрованным файлам добавляется расширение ‘.CONTI’. После завершения процесса они выглядят следующим образом.

Требование выкупа

CONTI оставляет требование об уплате выкупа в каждой папке, сообщая пользователю о том, что его файлы зашифрованы. При этом вредоносное ПО не создает никакого ID пользователя. Вместо этого жертве просто предлагают написать на один из адресов, указанных в требовании.

Детектирование продуктами Acronis

Acronis Cyber Protection успешно блокирует программу-вымогателя Conti за счет наличия защиты от ransomware и автоматически восстанавливает поврежденные файлы.

А вот характерные признаки угрозы, по которым CONTI могут обнаружить любые системы безопасности:

MD5: c3c8007af12c9bd0c3c53d67b51155b7

SHA256: 8c243545a991a9fae37757f987d7c9d45b34d8a0e7183782742131394fc8922d

Mutex =CONTI

Расширение файлов .CONTI extension

Наличие CONTIREADME.txt

email-адреса